Před nedávnem byl objeven obrovský bezpečnostní bug unixového shellu Bash. Jedná se o bug, který umožňuje komukoliv spustit jakýkoliv příkaz na vašem unixovém systému (např. webovém hostingu, VPS atd.). Kolem Shellshocku byl docela poprask, takže předpokládám, že většina z vás už si svůj Bash updatovala na opravenou verzi. Ověřit si to můžete několika způsoby, dokonce i přímo ve WordPressu, a to díky Vladimiru Prelovacovi z ManageWP, který naprogramoval plugin pro kontrolu Shellshocku.

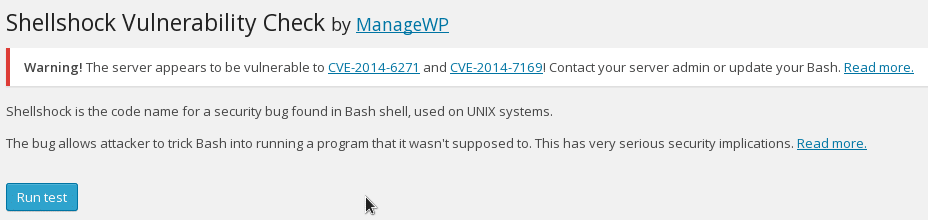

Nainstalujte si tedy Shellshock Check plugin a rovnou můžete přejít do Nastavení -> Shellshock, kde stačí kliknout na tlačítko Run. Okamžitě uvidíte výsledek. Podívejte se, jak to vypadá, když váš server testem neprojde:

Pokud nechcete instalovat tento plugin, ale i tak byste rádi zkontrolovali zranitelnost vašeho systému, spusťte v konzoli následující příkaz:

env x='() { :;}; echo "WARNING: SHELLSHOCK DETECTED"' \

bash --norc -c ':' 2>/dev/null;

Jestliže výstup bude znít „WARNING: SHELLSHOCK DETECTED“, pak váš Bash obsahuje Shellshock chybu a je nutná jeho aktualizace.

Update Bashe

Co dělat v případě, že jste neprošli? Doporučujeme okamžitou nápravu, jinak se vystavujete velkém riziku. Pokud svůj web hostujete u běžné hostingové společnosti, kde nemáte přístup na server (jako např. v případě VPS), pak musíte napsat na poskytovatele hostingu, aby chybu opravil.

V případě, že máte vlastní server nebo VPS, můžete problém odstranit sami pomocí aktualizace Bashe. V konzoli serveru můžete spustit příkaz apt-get install –only-upgrade bash. Uvidíte-li, že nedošlo k aktualizaci, musíte přidat zdroje. Že se bash neaktualizoval poznáte následovně:

apt-get install --only-upgrade bash

Reading package lists... Done

Building dependency tree

Reading state information... Done

bash is already the newest version.

Nyní je tedy nutné přidat potřebné zdroje do souboru /etc/apt/sources.list. Zde bude záležet na konkrétní verzi systému, kterou používáte, například pro Debian 6 přidejte následující řádky do souboru:

deb http://http.debian.net/debian/ squeeze main contrib non-free

deb-src http://http.debian.net/debian/ squeeze main contrib non-free

deb http://security.debian.org/ squeeze/updates main contrib non-free

deb-src http://security.debian.org/ squeeze/updates main contrib non-free

deb http://http.debian.net/debian squeeze-lts main contrib non-free

deb-src http://http.debian.net/debian squeeze-lts main contrib non-free

Znovu spusťte příkaz apt-get install –only-upgrade bash a aktualizace by měla proběhnout. Zdroje nutné pro různé verze systému určitě zvládnete pomocí googlu, případně hledejte přímo návody pro update bashe.

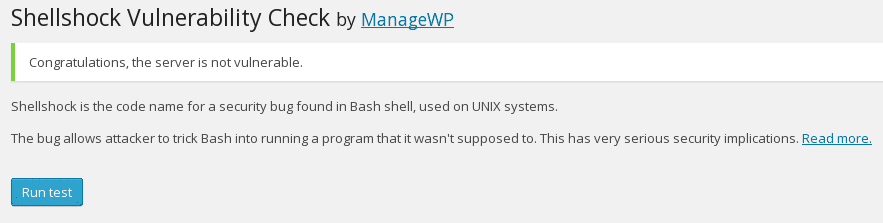

Po aktualizaci už by váš server měl testem projít:

Tak co, měli jste už aktualizováno dávno, nebo jste se právě dozvěděli, že i vy jste vystaveni riziku Shellshocku? 🙂